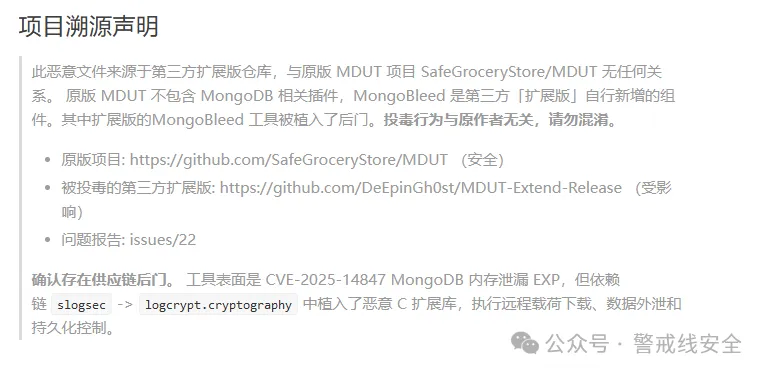

关于MDUT-Extend被供应链投毒事件的声明

关于MDUT-Extend被供应链投毒事件的声明

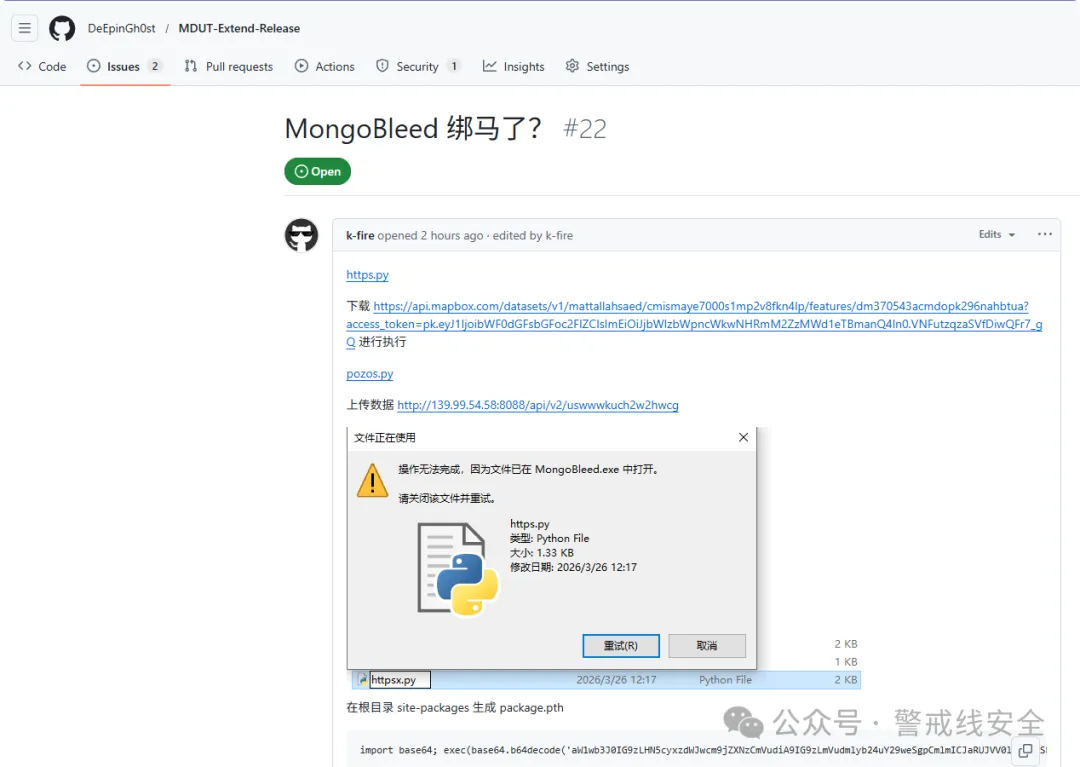

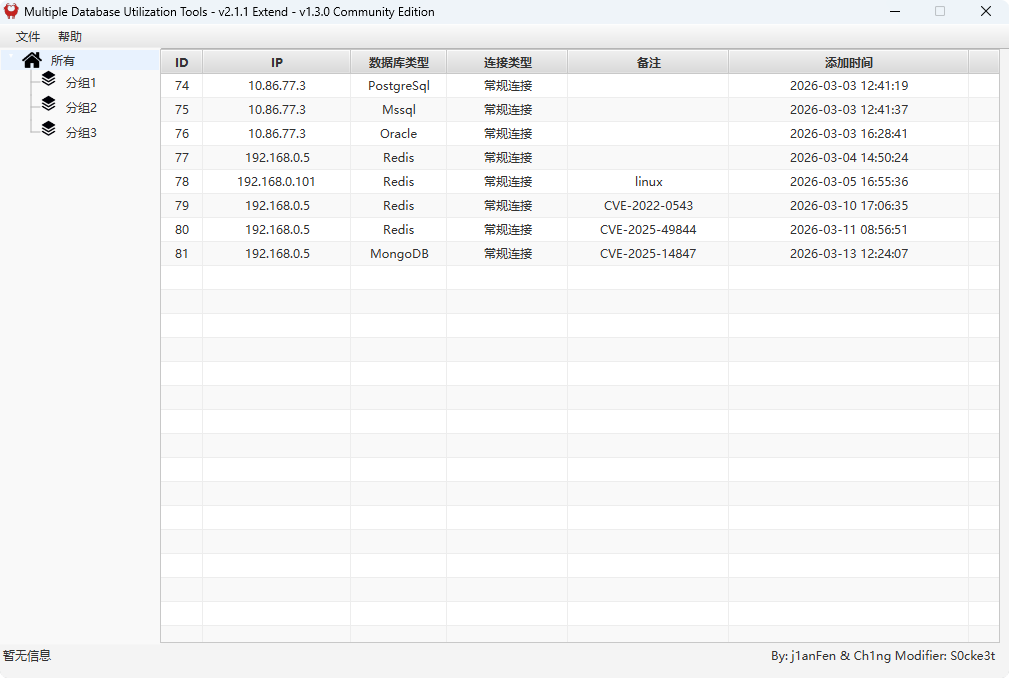

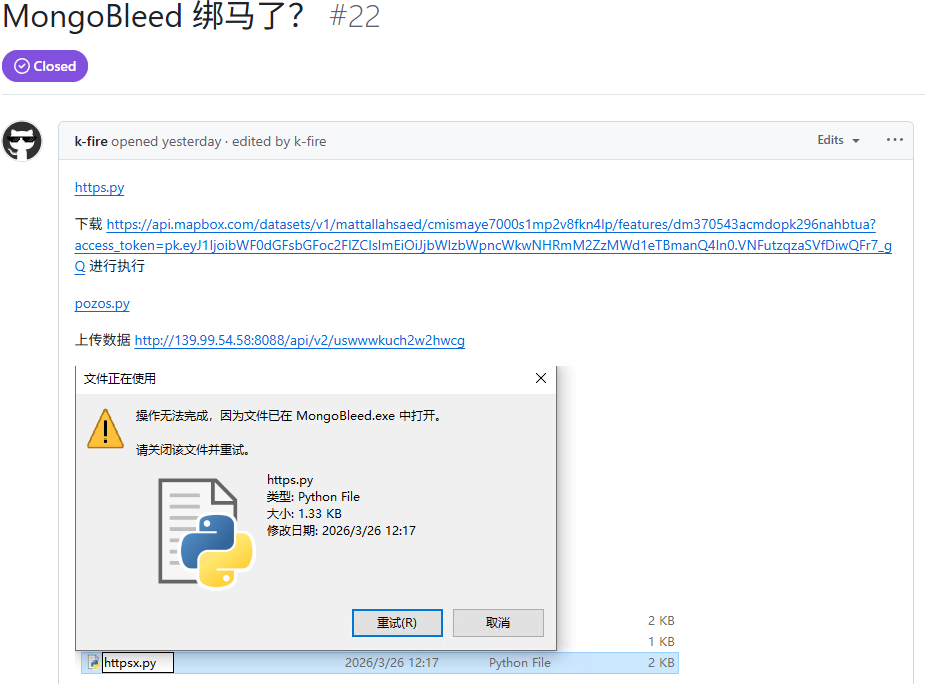

S0cke3t起因是有师傅在仓库反应mdut-extend的mongodb利用的二进制文件存在后门

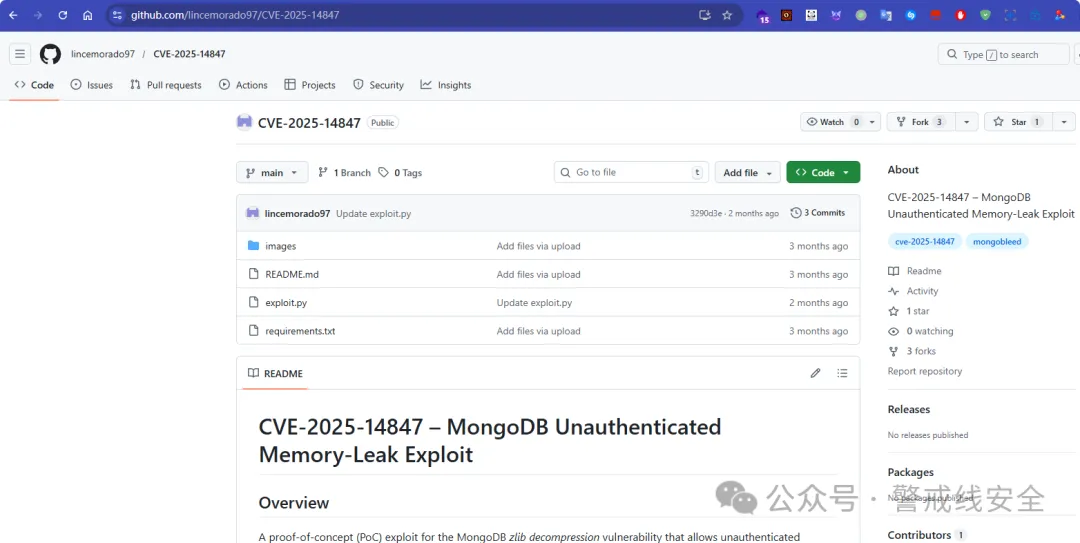

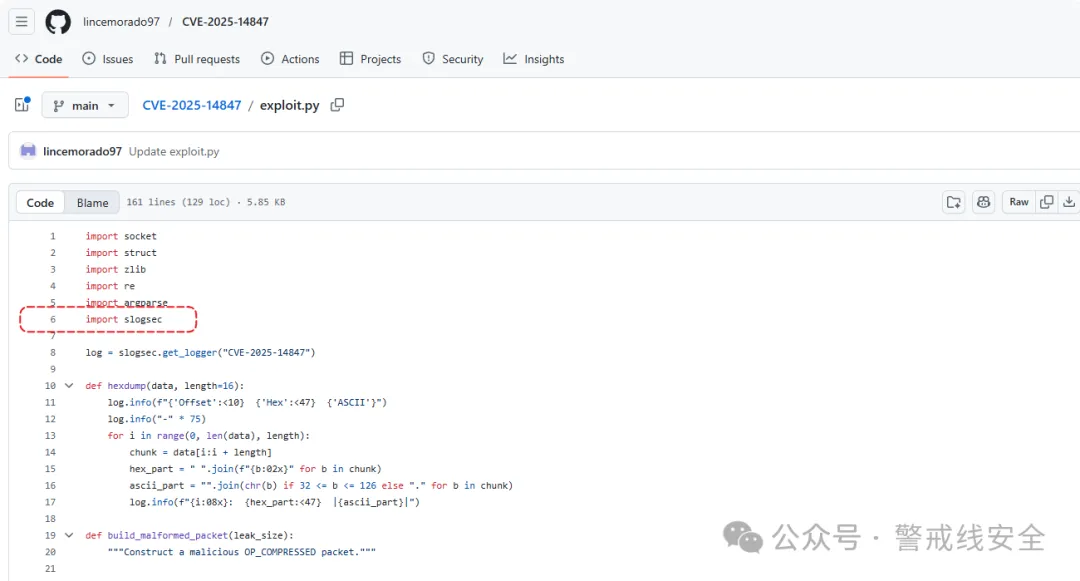

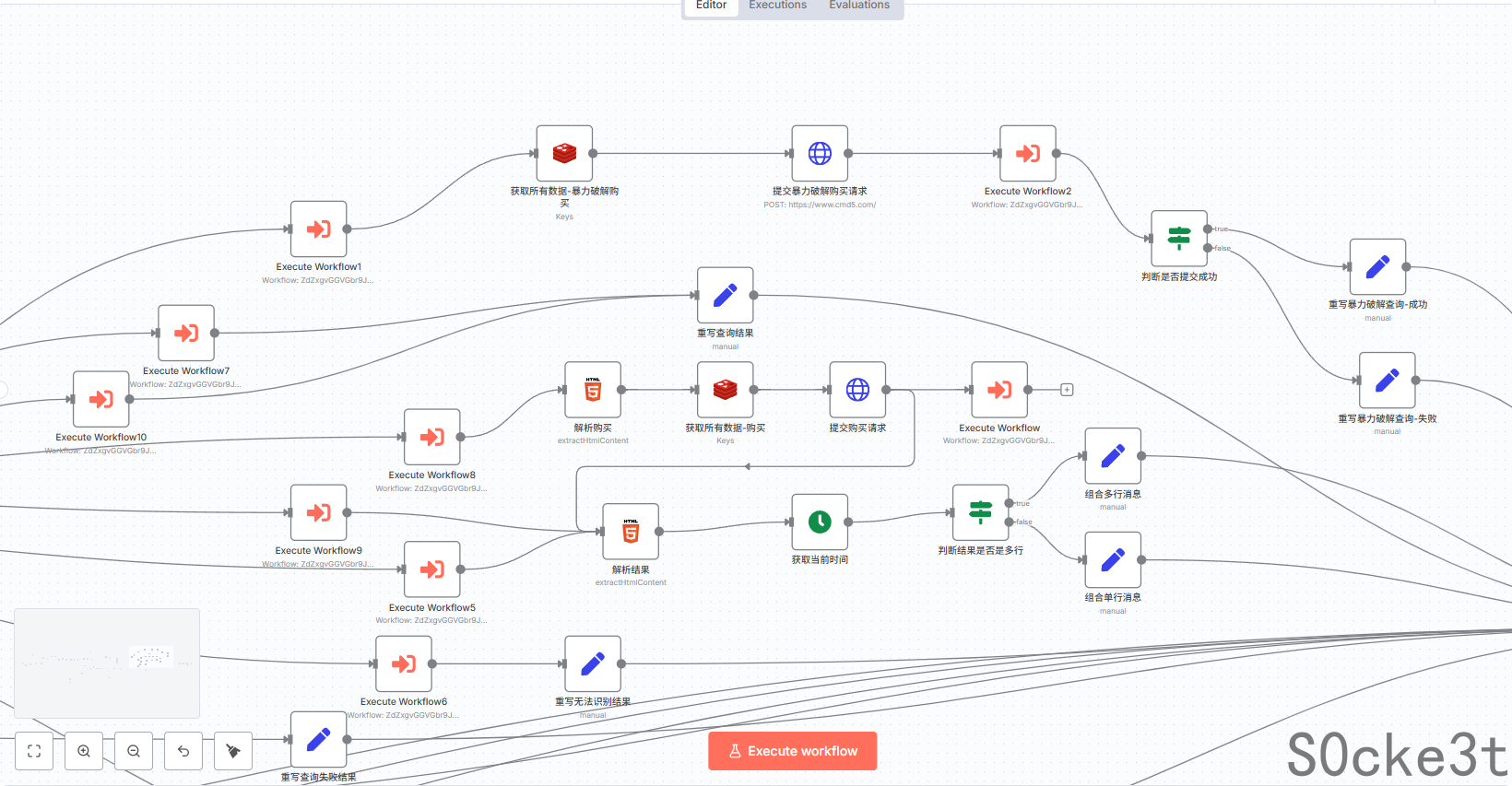

该利用文件的源代码来自如下仓库

https://github.com/lincemorado97/CVE-2025-14847

作者只是根据其中的源代码加了”线程数”和”输出文件”两个参数

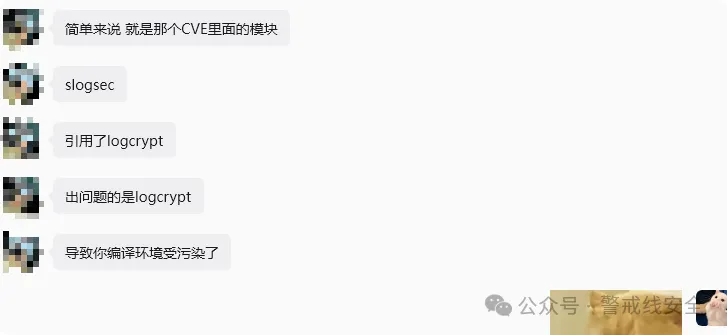

随后经过和几位师傅的分析确认是依赖链 slogsec -> logcrypt.cryptography 中植入了恶意 C 扩展库,执行远程载荷下载、数据外泄和持久化控制。

与此同时白帽100安全攻防实验室公众号已发布完整的供应链投毒分析报告

请各位使用了v1.3.0版本中mongodb利用模块的师傅立即排查自己电脑

声明:此投毒行为是exp文件依赖了被投毒第三方包导致,作者只是将源py文件编译为了二进制文件,并非作者投毒。

作者已暂时删除最新的发版,请等待新的发布版本。

评论

匿名评论隐私政策

✅ 你无需删除空行,直接评论以获取最佳展示效果