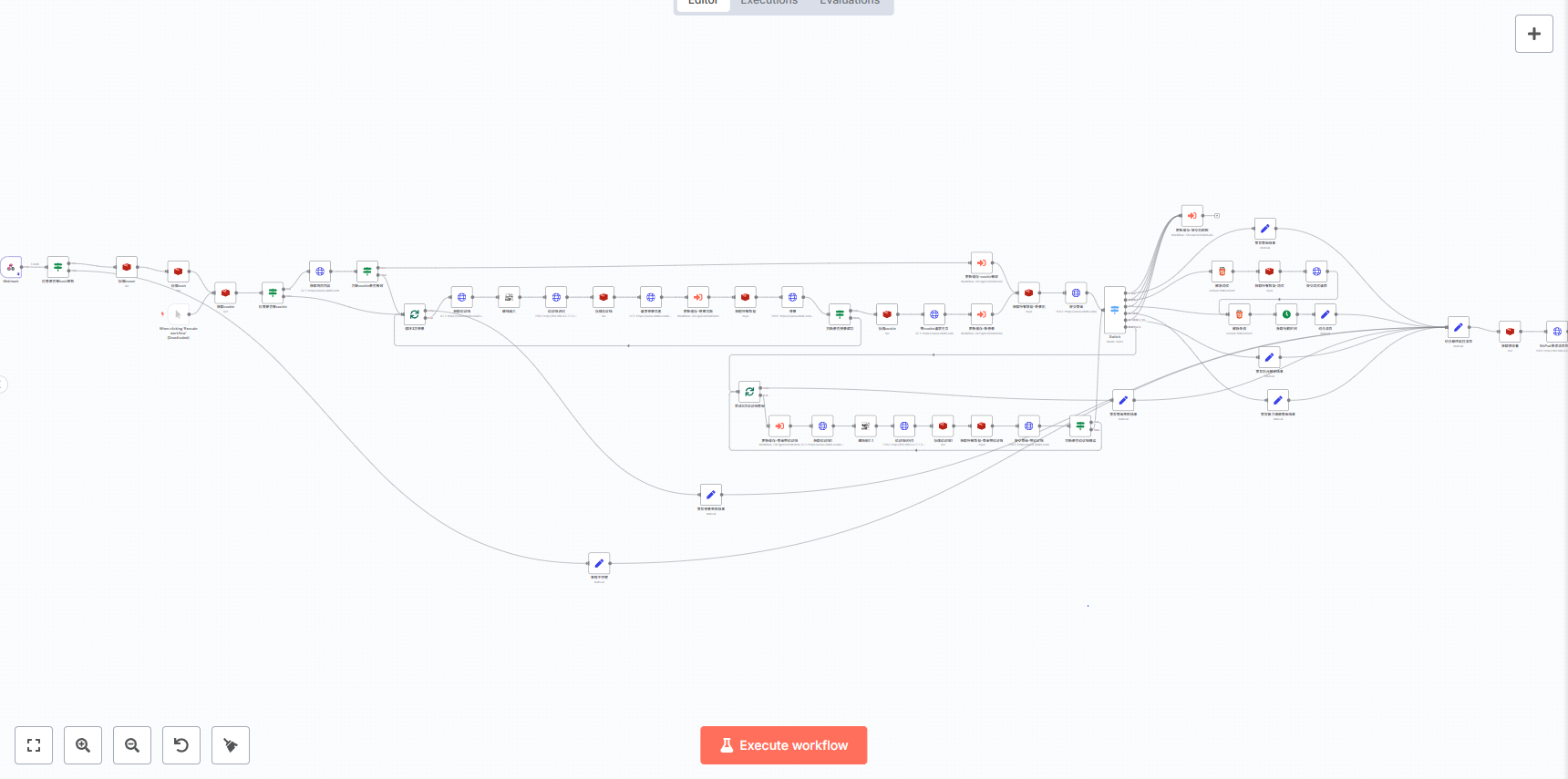

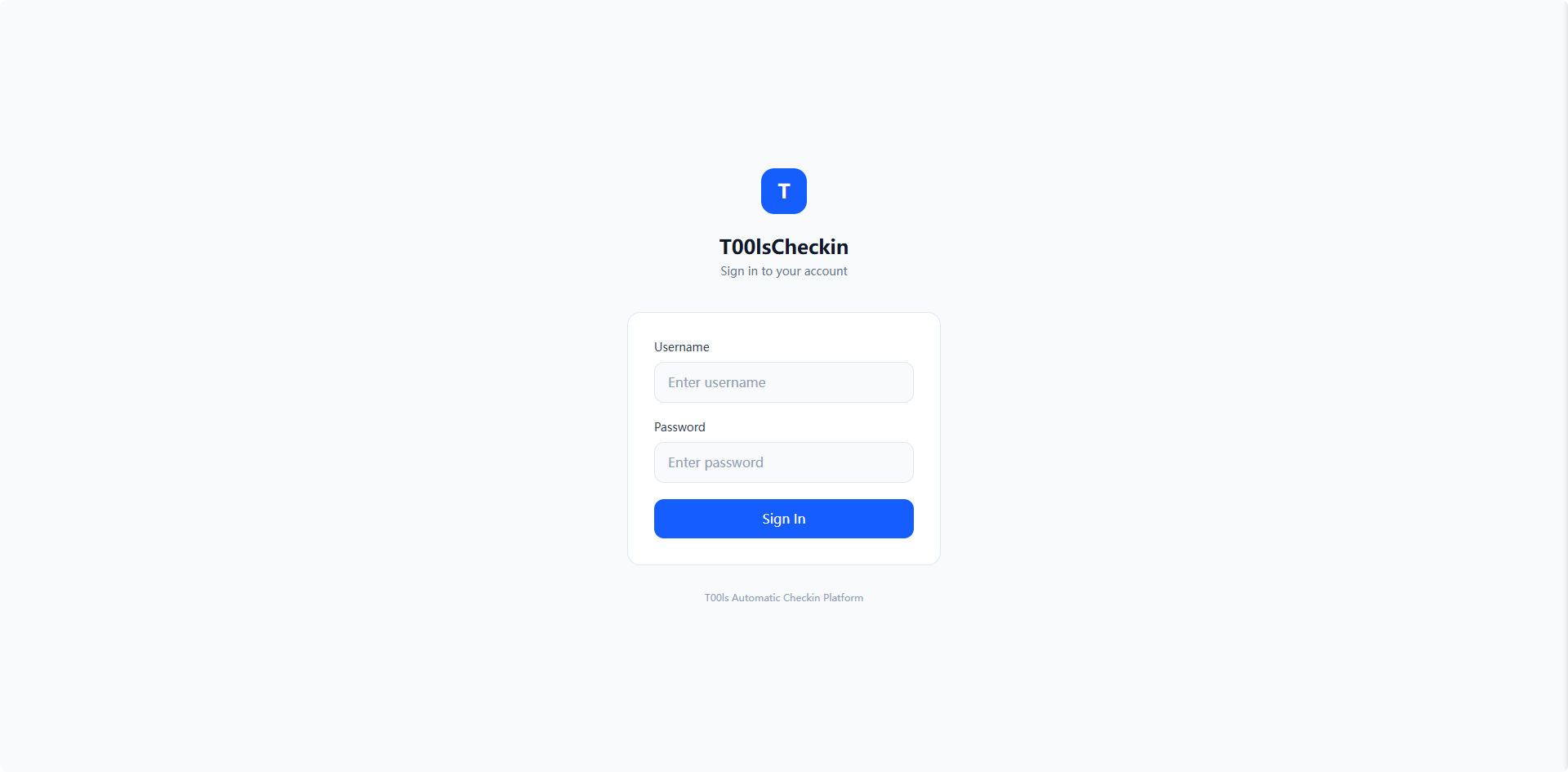

简介T00lsCheckin 是一个 T00ls 论坛的自动签到管理平台,可以帮你自动完成 T00ls 论坛的每日签到任务。支持管理多个账号、为每个账号设置独立的签到时间、通过 Webhook 推送签到结果通知,适合有多个 T00ls 账号需要维护的师傅使用。

核心签到逻辑源自 thunder-sec/T00lsSign 项目,在此表示感谢。本项目在此基础上增加了 Web 管理界面、多账号管理、定时任务调度和 Webhook 通知等功能,所有代码均由 Vibe Coding 生成。

声明本工具仅供学习交流,请勿用于非法用途。工具涉及账号密码信息,建议只在可信环境内部署。

特性

多账号管理:支持添加多个 T00ls 账号,带安全提问支持

定时执行:每个账号可以独立配置签到时间,互不干扰

Webhook 通知:对接钉钉、飞书、企业微信机器人,签到结果实时推送

执行日志:每次签到的状态、返回信息和执行时间均有完整记录

中英文界面:内置 Vue I18n 国际化支持

美观 UI:Vue 3 + Tailwind CSS 构建的现代化管理界面

技术栈后端

Python Flask

...

Notes

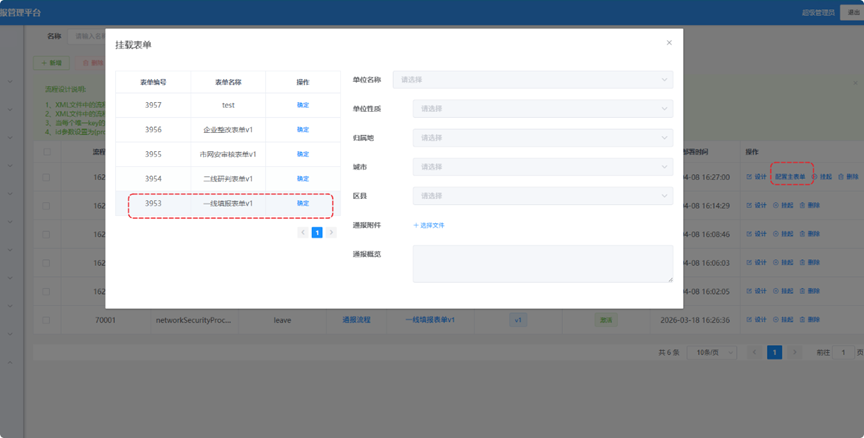

未读前言最近在做项目时碰到几个使用Flowable框架做的流程管理功能,搜索了下网上的利用文章,虽然写的很详细但是都没有给出实际的利用方式,所以这里记录一下,以防以后再碰到类似的情况。

Flowable框架介绍Flowable是一个开源的业务流程管理(BPM)和决策引擎,基于Java开发,采用Apache 2.0许可证。Flowable被设计为轻量级、高性能且易于嵌入到Java应用程序中,同时也提供了REST API,支持与其他语言编写的应用程序集成。Flowable引擎包含核心组件,如流程引擎(Process Engine)、任务引擎(Task Engine)、决策引擎(Decision Engine)和表单引擎(Form Engine),可以独立使用或组合使用,以满足不同的业务需求。

案例复现首先需要确定是否使用了Flowable框架,如果在后台发现有流程管理类似的功能,打开某一个流程图后在右下角显示BPMN.io那么基本可以确定使用了Flowable框架,关于漏洞原理和产生的原因请查看参考链接,此处不再赘述。

触发Flowable rce漏洞的方式有很多,这里以节点执行监听器为例随机 ...

Statement

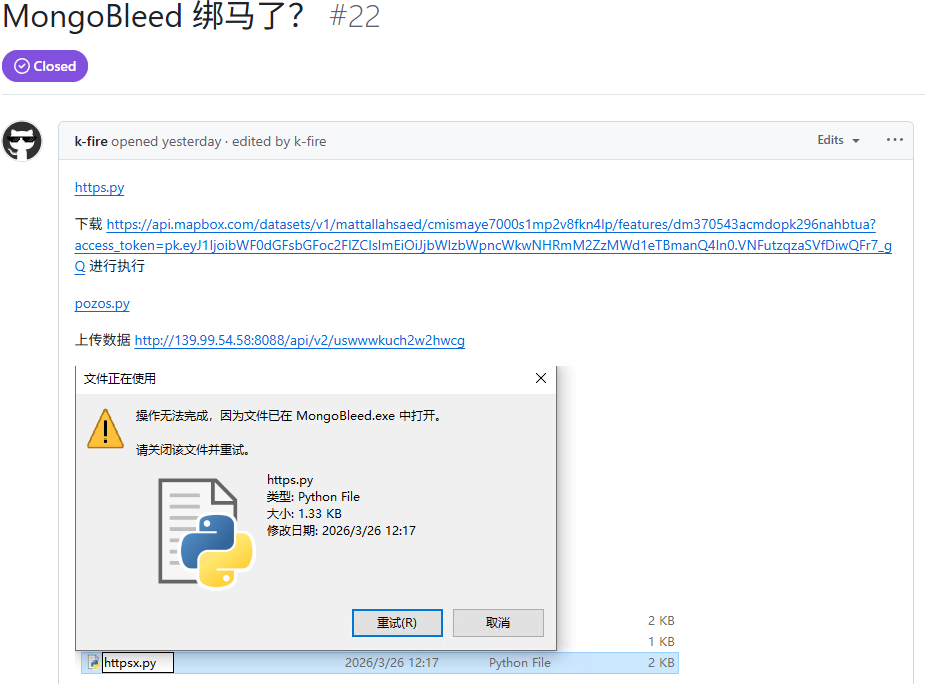

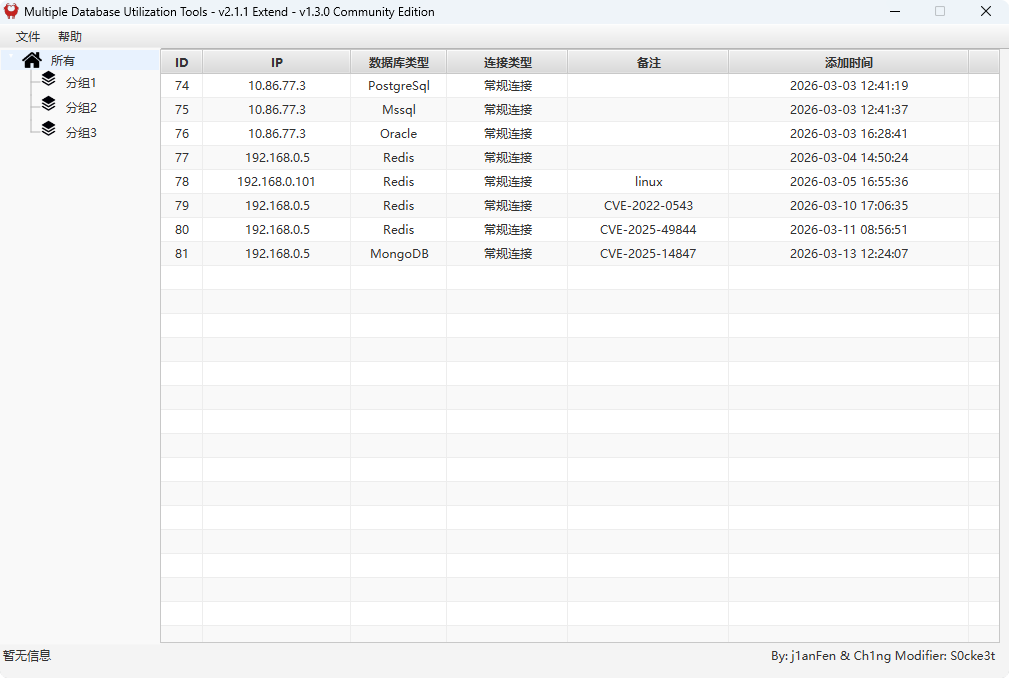

未读前言近期,关于工具链中存在的“投毒”风险引起了广泛关注。作为一个专注于数据库利用的扩展项目,MDUT-Extend 一直致力于为用户提供高效、便捷的技术支持。针对昨日暴露的安全风险,我们第一时间进行了全面复盘与重构,并于今日正式发布安全修复版本。

关于安全事件的深度反思在通报更新细节前,我必须对此次事件进行诚恳的说明。由于我个人在开发过程中的疏忽大意,未能对外部引入的第三方文件进行细致的代码审计,导致了“投毒”问题的产生,给信任本项目的师傅们带来了潜在威胁。这是一个代价沉重的教训。作为开发者,我未能尽到“守门人”的责任,对此我深感自责,并向所有受影响的用户致以最诚挚的歉意。

此次更新的核心点在本次版本迭代中,我们针对潜在的安全威胁进行了彻底的清理,确保工具的纯净与透明:

剔除受污染库 logsec我们已全面移除了此前使用的 logsec 日志库。经过排查,该第三方库存在安全隐患。新版本现已改用 Python 标准库 logging 实现所有日志记录功能,从源头上杜绝了外部依赖导致的投毒风险。

MongoBleed 原始利用源码公开为了增加工具的透明度,我们在本版本中直接提供了 Mong ...

Statement

未读起因是有师傅在仓库反应mdut-extend的mongodb利用的二进制文件存在后门该利用文件的源代码来自如下仓库https://github.com/lincemorado97/CVE-2025-14847

作者只是根据其中的源代码加了”线程数”和”输出文件”两个参数随后经过和几位师傅的分析确认是依赖链 slogsec -> logcrypt.cryptography 中植入了恶意 C 扩展库,执行远程载荷下载、数据外泄和持久化控制。与此同时白帽100安全攻防实验室公众号已发布完整的供应链投毒分析报告请各位使用了v1.3.0版本中mongodb利用模块的师傅立即排查自己电脑声明:此投毒行为是exp文件依赖了被投毒第三方包导致,作者只是将源py文件编译为了二进制文件,并非作者投毒。作者已暂时删除最新的发版,请等待新的发布版本。

Crack

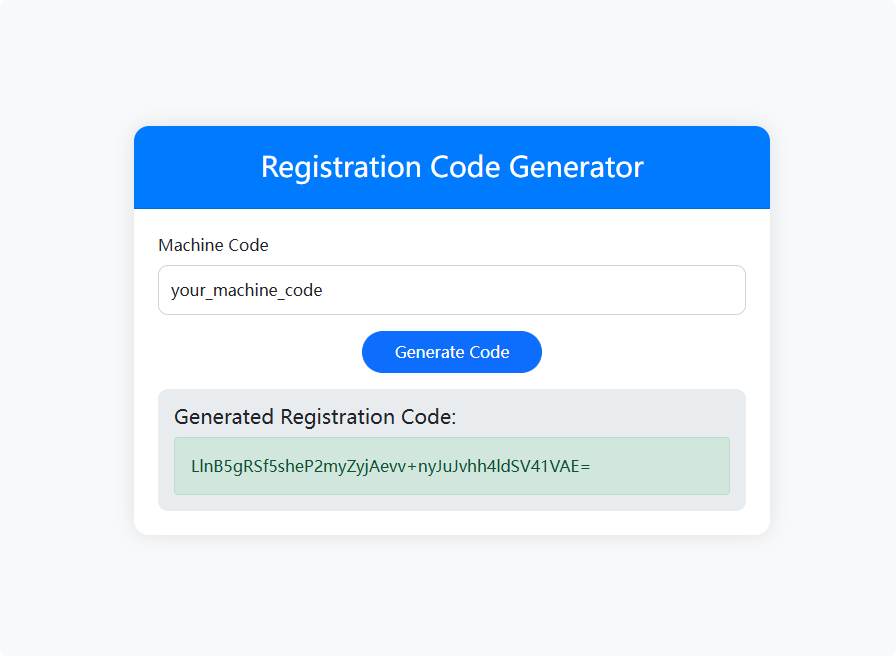

未读简介一个基于 Spring Boot 的注册码生成器,提供简洁的 Web 界面来生成加密的注册码。

声明基于老版本逆向,不保证适用于新版本,仅供学习交流,请勿用于非法用途。自行寻找工具集,不解答任何关于工具集的问题,不提供工具集下载链接,不解释任何关于注册机的问题.

部署1docker run -d -p 8080:8080 --name keygen s0cke3t/sec6keygen:latest

访问1http://[IP_ADDRESS]:8080

截图

前言时光荏苒,我甚至怀疑某些师傅可能都以为这个项目已经『入土为安』了。距离上个版本 v1.2.0 发布至今已经过去了一年有余。说来惭愧,这次能这么高效(相对而言)地把堆积如山的 Issue 给清掉,真的要感谢这个 AI 大爆发的年代,得益于 AI 老师们的鼎力相助。所以,这次更新虽然迟到,但诚意(指 AI 生成的代码量)绝对拉满。废话不多说,让我们看看这款整合了 AI 能力与社区贡献代码的工具,究竟包含哪些新功能和实用工具。

Here we go

更新内容新增 MongoDB 数据库利用在此版本中, 我们正式加入了对 MongoDB 类型数据库的支持.包含对 CVE-2025-14847 的利用支持:

支持自定义最大和最小偏移量 (Offset).

利用完成后, 结果将保存为 .bin 二进制文件, 方便师傅们自行进行后续深度分析.

数据库存活扫描功能新增了数据库存活扫描功能. 该功能主要针对已添加的数据库条目进行批量连接测试, 快速筛选出当前可用的数据库实例.

Redis 漏洞利用增强针对 Redis 数据库, 此次更新重点加强了以下两个漏洞的利用能力:

1. CVE-2025 ...